W panelu Prywatność i bezpieczeństwo w Narzędziach deweloperskich w Chrome możesz sprawdzać pliki cookie innych firm i zarządzać nimi oraz sprawdzać ochronę HTTPS.

Przegląd

Panel Prywatność i bezpieczeństwo jest podzielony na 2 odpowiednie sekcje:

- Prywatność, gdzie możesz:

- Gdy Narzędzia deweloperskie są otwarte, tymczasowo ograniczaj pliki cookie innych firm z wyjątkami lub bez nich i sprawdzaj, jak zachowuje się witryna.

- Zobacz tabelę z informacjami o plikach cookie innych firm, w tym o tym, czy zostały one zablokowane lub wyłączone przez tymczasowy tryb limitowania oraz jakie typy plików cookie mogą być objęte ograniczeniem.

Bezpieczeństwo – możesz tu zobaczyć źródła strony, w tym ostrzeżenia o zabezpieczeniach HTTP, szczegóły źródła i certyfikaty.

Aby dowiedzieć się, dlaczego każda witryna powinna być chroniona za pomocą protokołu HTTPS, nawet jeśli nie obsługuje danych wrażliwych użytkowników, przeczytaj artykuł Dlaczego HTTPS jest ważny.

Otwórz panel „Prywatność i bezpieczeństwo”.

Aby otworzyć panel Bezpieczeństwo, wykonaj te czynności:

- Otwórz Narzędzia deweloperskie.

- Otwórz menu polecenia, naciskając:

- macOS: Command + Shift + P.

- Windows, Linux, ChromeOS: Control + Shift + P

Zacznij wpisywać

privacy, wybierz Pokaż ustawienia prywatności i bezpieczeństwa, a potem naciśnij Enter.

W prawym górnym rogu kliknij Dostosowywanie i sterowanie Narzędziami deweloperskimi > Więcej narzędzi > Prywatność i bezpieczeństwo.

Prywatność: kontrolowanie i sprawdzanie plików cookie innych firm

W sekcji Prywatność możesz sprawdzać i ograniczać pliki cookie innych firm, gdy Narzędzia deweloperskie są otwarte.

Ograniczanie plików cookie innych firm

Aby sprawdzić, jak zachowuje się witryna, gdy w Chrome są ograniczone pliki cookie innych firm, wykonaj te czynności:

- W sekcji Prywatność > Ustawienia włącz opcję Tymczasowo ogranicz pliki cookie innych firm.

Włącz te wyjątki, jeśli to konieczne:

- Okres prolongaty dla plików cookie innych firm. Aby z niej korzystać, zarejestruj witrynę lub umieszczoną w niej witrynę w okresie przejściowym.

- Wyjątek oparty na heurystyce. W przypadku wstępnie zdefiniowanych scenariuszy, takich jak wyskakujące okienka lub przekierowania, witryna osadzona na tej stronie może uzyskiwać dostęp do plików cookie innych firm.

Aby zastosować zmiany, kliknij Załaduj ponownie w promptzie u góry Narzędzi deweloperskich.

Teraz możesz sprawdzić, jak zachowuje się witryna, i zbadać pliki cookie innych firm oraz związane z nimi problemy, zgodnie z opisem podanym poniżej.

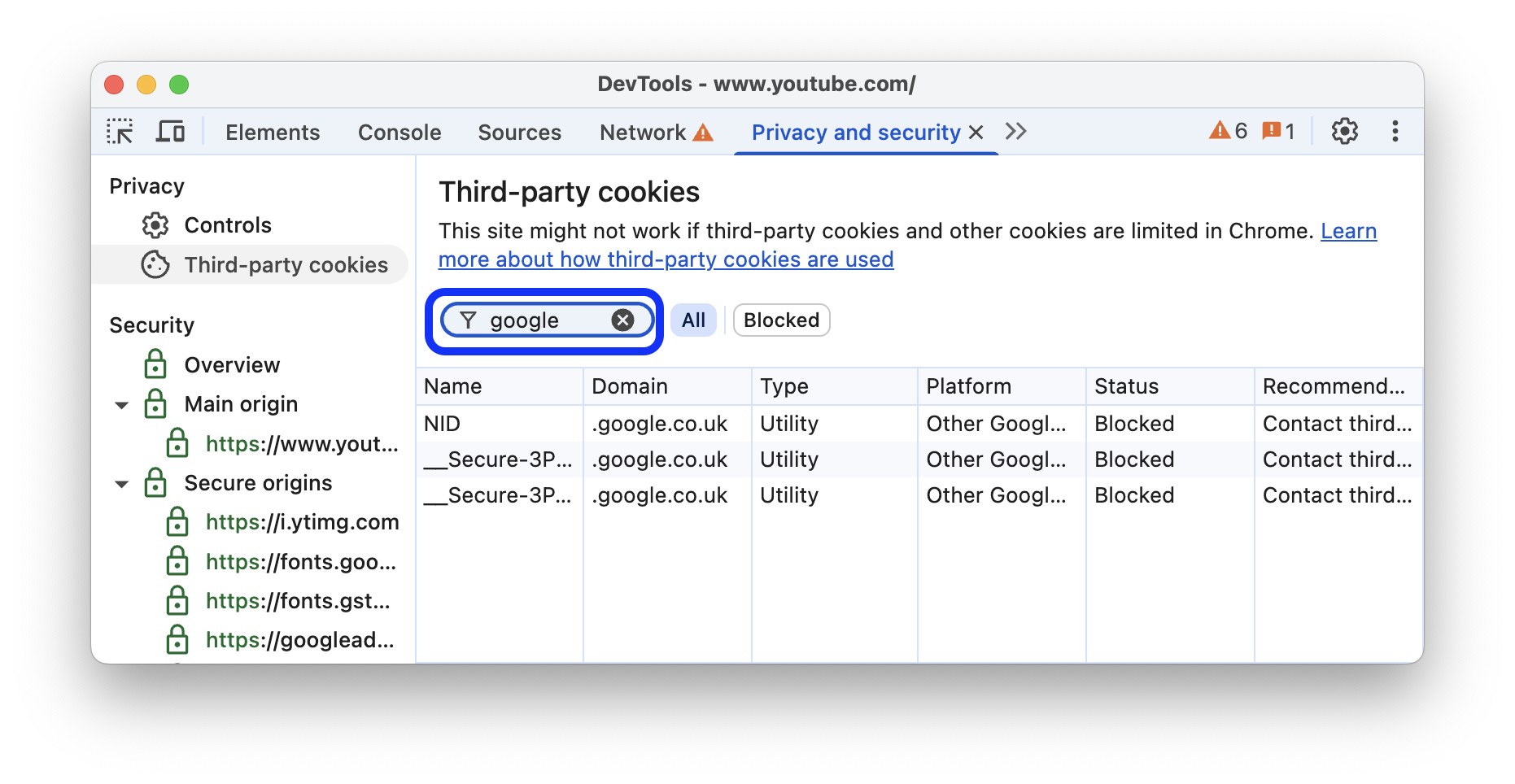

Sprawdzanie plików cookie innych firm

Gdy pliki cookie innych firm są tymczasowo ograniczone (z wyjątkami lub bez wyjątków), sprawdź je w sekcji Prywatność > Pliki cookie innych firm.

Jeśli nie uda się znaleźć plików cookie innych firm, zobaczysz komunikat „Brak ścieżki”.

Możesz też zezwolić na niektóre pliki cookie innych firm, a inne blokować. W sekcji Pliki cookie innych firm pliki cookie są wymienione w tabeli, która zawiera informacje o ich stanie i rekomendację.

Aby przefiltrować tabelę:

W sekcji Stan wybierz wartość: Wszystkie, Dozwolone lub Zablokowane.

Zacznij wpisywać zapytanie w polu filtra.

Aby posortować tabelę, kliknij nazwę kolumny.

Bezpieczeństwo: znajdowanie typowych problemów

W sekcji Bezpieczeństwo panelu mogą wyświetlać się opisane poniżej problemy.

Główne niezabezpieczone źródła

Jeśli główne źródło strony nie jest bezpieczne, w sekcji Bezpieczeństwo > Przegląd widać komunikat Ta strona nie jest bezpieczna.

Ten problem występuje, gdy żądanie adresu URL zostało przesłane przez HTTP. Aby zapewnić bezpieczeństwo, musisz wysłać żądanie przez HTTPS. Jeśli na przykład spojrzysz na adres URL w pasku adresu, będzie on wyglądał podobnie do http://example.com. Aby zapewnić bezpieczeństwo, adres URL powinien być https://example.com.

Jeśli HTTPS jest już skonfigurowany na serwerze, wystarczy skonfigurować serwer tak, aby przekierowywał wszystkie żądania HTTP do HTTPS.

Jeśli na serwerze nie masz skonfigurowanego protokołu HTTPS, możesz skorzystać z bezpłatnego i względnie prostego narzędzia Let's Encrypt. Możesz też rozważyć hostowanie witryny w usłudze CDN. Obecnie większość usług CDN hostuje witryny w protokole HTTPS.

Nieprawidłowy HTTPS

Jeśli wystąpi problem z HTTPS, na stronie Bezpieczeństwo > Przegląd znajdziesz informacje o tym, co poszło nie tak.

W takim przypadku strona nie ma ważnego certyfikatu, ponieważ wygasł.

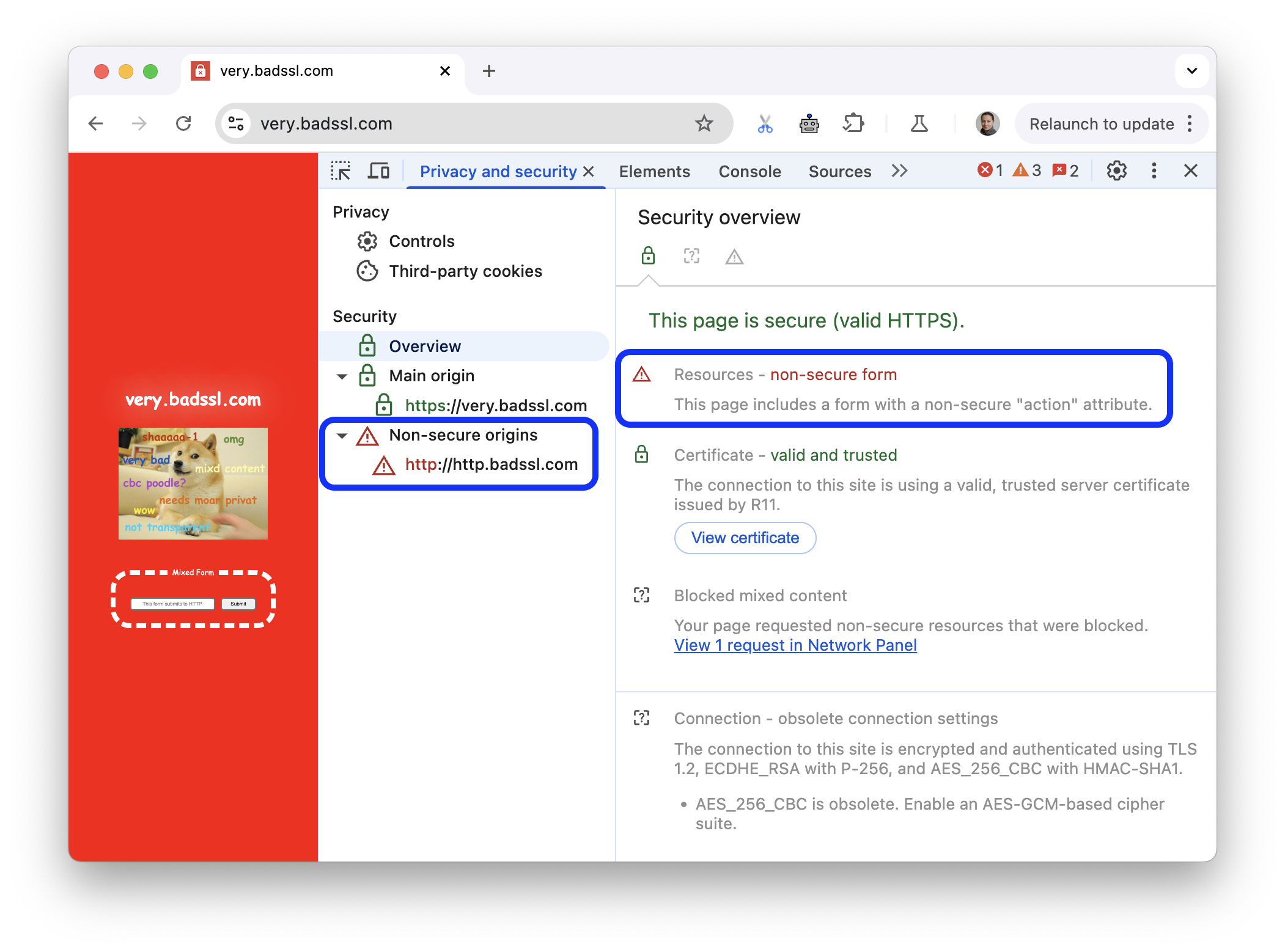

Treść mieszana

Treści mieszane oznaczają, że główne źródło strony jest bezpieczne, ale strona wchodzi w interakcję z zasobami z niebezpiecznych źródeł. Strony z treścią mieszaną są chronione tylko częściowo, ponieważ treści HTTP są dostępne dla snifferów i podatne na ataki typu „man-in-the-middle”.

Otwórz sekcję Bezpieczeństwo > Niebezpieczne źródła i kliknij Wyświetlaj żądania w panelu Sieć.

Narzędzia deweloperskie otwierają panel Sieć i stosują odpowiednie filtry, aby dzienniki sieciowe zawierały tylko zasoby niezabezpieczone.

Wyświetl szczegółowe informacje o zabezpieczeniach

Szczegóły certyfikatu i pochodzenia możesz wyświetlić w sposób opisany poniżej.

Wyświetlanie głównego certyfikatu pochodzenia

Aby szybko sprawdzić certyfikat głównego źródła, w sekcji Bezpieczeństwo > Przegląd kliknij Wyświetl certyfikat.

Wyświetlanie szczegółów źródła

Aby wyświetlić szczegóły pochodzenia, kliknij jeden z wpisów w sekcji Bezpieczeństwo. Na stronie ze szczegółami możesz wyświetlić informacje o połączeniu i certyfikacie. Jeśli są dostępne, wyświetlane są też informacje o przejrzystości certyfikatu.